ウェブスクレイパー対策:データ収集とセキュリティを両立させる最適な方法

CHEQ

サイバー犯罪

2024年8月02日

企業のデータ収集方法や価格比較サイトの情報収集について疑問を持ったことはありますか?多くの企業は「ウェブスクレイパー(英文)」というツールを使用しています。

ウェブスクレイパーは、ウェブサイトやアプリからデータを自動的に収集するプログラムです。市場調査やデータ分析、価格比較サイトなどの正当な目的で使用されますが、コンテンツの盗用やプライバシー侵害、不正行為(英文)など、悪用されるケースも少なくありません。また、サイトのパフォーマンスに悪影響を与えることもあります。

そのため、多くのサイト運営者はスクレイピングをブロックしようとしています。CHEQ のようなボット検出・緩和ツールを使えば、不審なトラフィックをリアルタイムでブロックできます。また、単純なスクレイパーボットを手動でブロックする方法もあります。

ウェブスクレイパー対策では、正当な利用と不正利用を区別し、適切な対策を取ることが重要です。サイトのセキュリティとパフォーマンスを維持しながら、有益なデータ収集活動を阻害しないバランスの取れた対応が必要です。

ウェブスクレイパーとは

ウェブスクレイパーは、ウェブサイトからデータを抽出するプログラムやスクリプトです。これらは通常、サイト所有者やユーザーへの価値提供を目的としていません。

ウェブスクレイパーの用途は下記のように多岐にわたります。全てが不正な行為ではありませんが、正当に使用する場合でも、ウェブサイト所有者の許可が必要です。

- 悪意のある使用

- コンテンツの無断複製

- 商品情報や価格の複製

- スパム目的のメールアドレス収集

- 正当な使用

- データマイニング

- 研究目的

ウェブスクレイピングの利用には、法的および倫理的な観点から慎重な判断が必要です。サイト所有者の許可を得ることや、利用規約を遵守することが重要です。また、収集したデータの取り扱いにも十分な注意を払う必要があります。

ウェブスクレイパーの仕組み

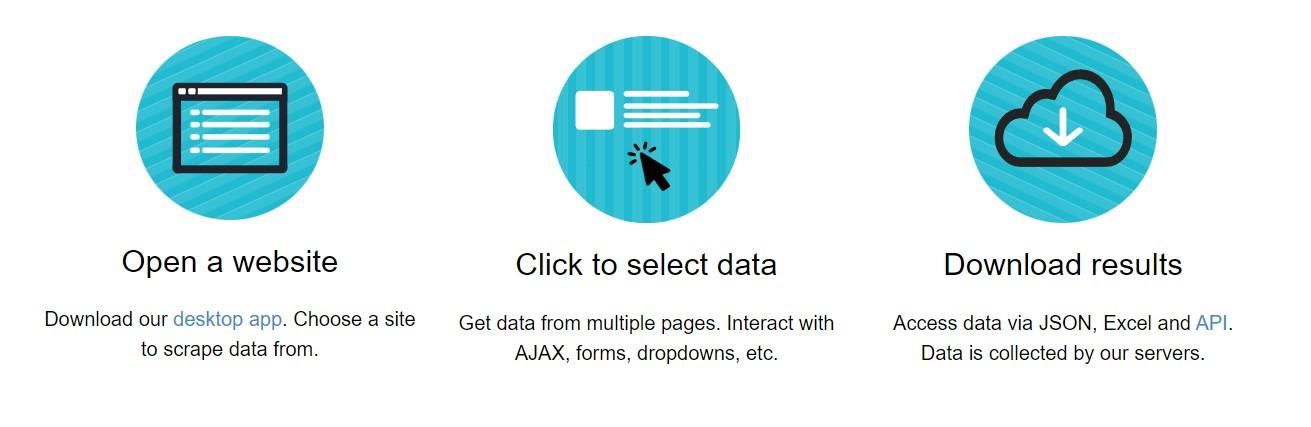

ウェブスクレイパーは、ウェブサイトからデータを自動的に収集するプログラムです。これらは、ウェブサイトの HTML コードを分析し、指定された情報を取り出します。まるで図書館で本を検索し、必要なページをコピーしてくるようなものです。スクレイパーの複雑さは、対象となるウェブサイトの構造や収集するデータの種類によって変わりますが、基本的にはシンプルな仕組みです。

技術的な知識が少ないユーザーでも使えるウェブスクレイピングツールが多く存在します。これらのツールを使うことで、データ収集の過程が簡単になります。さらに、グラフィカルなインターフェースを通じて簡単にスクレイパーを作成できるサービスもあります。これらは、プログラミングの知識がなくても使用でき、小規模な利用なら無料、大規模な利用でも比較的安価で利用できます。

ウェブスクレイピングの適切な使用方法

ウェブスクレイピングツールは広く利用されています。その理由は、適切に使用すれば合法であり、日々数十億回も様々な目的で実行されているからです。

適切なスクレイパーの特徴は、HTTP ヘッダーで自身を識別し、サイトの robots.txt ファイルの指示に従うことです。robots.txt ファイルは、ボットがウェブサイト上で許可される行動と禁止される行動を示すものです。一方、悪意あるスクレイパーは偽の HTTP ユーザーエージェントを使用し、robots.txt ファイルを無視します。これらは収集可能なあらゆる情報を対象としています。

ウェブスクレイピングの正当な使用例には、市場調査、データ分析、コンテンツ集約、SEO 調査などがあります。ただし、スクレイパーに悪意がなくても、ウェブサイトのリソースを消費し、パフォーマンスに影響を与える可能性があります。多数のスクレイパーによってパフォーマンスが低下している場合、意図に関わらず問題のあるスクレイパーをブロックすることが推奨されています。

ウェブスクレイピングの悪用事例とその影響

ウェブスクレイピングは、残念ながら悪意ある目的でも頻繁に使用されています。代表的な悪用事例には、コンテンツの盗用、価格情報の不正取得、広告詐欺などがあります。さらに高度な攻撃として、アカウント乗っ取りや認証情報の不正利用なども行われています。

これらの悪意ある行為は、ウェブサイトの所有者やユーザーに深刻な影響(英文)を与える可能性があります。具体的な問題として、サーバーの負荷増大、SEO ランキングの低下、評判の毀損などが挙げられます。さらに重大な場合、プライバシーの侵害、著作権侵害、サイバー窃盗などの被害にも発展する可能性があります。

単純なウェブスクレイパーへの対処方法

ウェブスクレイパーは、ウェブサイトに大きな影響を与える可能性があります。多くのサイト運営者は、スクレイパーの意図に関わらず、サイトへの負荷を考慮して完全なブロックをしたいと考えています。

正当なスクレイパーに対しては、robots.txt ファイルを更新してデータ解析を禁止することで簡単にブロックできます。しかし、全てのスクレイパーがこの指示に従うわけではありません。この方法だけでは不正なボットの流入を防ぐには不十分です。

CHEQ は、AIを活用して、高度なボット攻撃を検出し、ブロックするソリューションです。機械学習によって、常に進化するボットの脅威に対応できます。専門的なボット検出・緩和ツールを使用すれば、様々な種類の不審で悪意のあるトラフィックをリアルタイムで識別し、ブロックできます。一方、手動での対策を希望するユーザーには、シンプルなボットをブロックするための基本的な技術があります。

これらの技術を使用するには、ウェブサイトやネットワーク管理の基本的な知識が必要です。また、作業の各段階で重要なファイルをバックアップすることが非常に重要です。これにより、ミスがあった場合に元の状態に戻すことができます。

これらの技術は単純なボットには効果的かもしれませんが、高度な悪意のある攻撃者はこれらのアプローチを熟知しており、回避策を開発しています。このことを理解した上で、ボットをブロックするためのシンプルな方法を紹介します。

IP 除外によるウェブスクレイパーの対策

IP 除外は、ボット対策として広く使用されている手法の一つです。この方法は、既知の、あるいは疑わしいスクレイパーからのアクセスを遮断する、簡単で効果的な対策です。

IP 除外の設定自体は比較的容易ですが、正当なユーザーのアクセスまで遮断してしまわないよう、慎重に選別することが重要です。具体的な手順としては、まずアクセスログを詳細に分析します。その中で、異常に高頻度でアクセスしている IP アドレスや、明らかにボットらしい動きを示す IP アドレスを特定します。そして、それらの特定された IP アドレスのみを除外対象とします。

この方法により、スクレイパーのアクセスを効果的に制限しつつ、通常のユーザーへの影響を最小限に抑えることができます。

不審な IP アドレスの特定方法

ウェブスクレイパーが使用する IP アドレスの特定は、対策の重要な第一歩です。この作業には時間がかかることがありますが、効率的な方法やツールを活用することで、プロセスを簡略化できます。

サーバーログの分析:ウェブサーバーは通常、全ての受信リクエストの詳細をログとして記録しています。これには、リクエスト元の IP アドレスも含まれます。このサーバーログを詳細に分析することで、不審なアクセスパターンを示す IP アドレスを特定できます。具体的には、異常に多くのリクエストを短時間に送信している IP アドレスや、通常のユーザーの行動範囲を逸脱したリクエストを行っている IP アドレスに注目します。このような分析を効率的に行うために、AWStats などの専門ツールが活用できます。これらのツールを使用することで、ウェブスクレイピングに関連する可能性が高い IP アドレスを効率的に見つけ出すことが可能になります。さらに、このような分析を定期的に実施することで、不正なアクセスを早期に発見し、迅速かつ適切な対策を講じることができます。

ネットワークトラフィック分析:ネットワークトラフィック分析ツールは、リアルタイムでネットワーク上の通信を捉え、分析する機能を提供します。これらのツールは、不審な活動を検知した際に警告を発するよう設定できます。このようなツールを使用してネットワークトラフィックを継続的に監視することで、通常のウェブサイト利用パターンを把握できます。そして、その知識を基に、ウェブスクレイピングに特徴的な異常な行動パターンを識別することが可能になります。具体的な例として、短時間のうちに同じウェブページや資源に対して多数のリクエストが発生する場合、それはウェブスクレイピングが行われている可能性が高いと判断できます。このアプローチにより、マーケターはウェブサイトの不正利用をリアルタイムで検出し、迅速に対応することが可能になります。

IP アドレスレピュテーションサービスの活用:IP アドレスレピュテーションサービスは、特定の IP アドレスの信頼性を評価するツールです。Project Honey Pot や IPQS などが代表的なサービスとして知られています。これらのサービスは、多様な手法を用いてスパム、マルウェア、その他の悪意ある活動に関連する IP アドレスを特定します。そして、それらの IP アドレスに関する評価情報を提供します。マーケターはこのサービスを利用することで、自社のウェブサイトにアクセスしてくる IP アドレスの評判を確認できます。信頼性の低い IP アドレスからのアクセスを制限することで、ウェブサイトのセキュリティを強化できます。この方法は、ウェブスクレイピングだけでなく、様々な種類のサイバー攻撃からウェブサイトを守るのに役立ちます。結果として、ユーザーデータの保護やサイトの安定運用につながり、オンラインマーケティング活動の信頼性向上に貢献します。

IP 除外ルールの設定によるウェブスクレイパー対策

ウェブスクレイパーに関連する IP アドレスを特定した後の重要なステップは、それらのアドレスからのアクセスを遮断する IP ブロックルールの実装です。この対策は、サーバーやファイアウォールの設定を通じて行います。

具体的な方法として、nginx や Apache などのウェブサーバーソフトウェアでは、コマンドラインインターフェースを使用してIPブロックルールを設定できます。技術的な知識がある場合、この方法で細かな制御が可能です。

一方、より使いやすい方法として、CDN(コンテンツデリバリーネットワーク)やファイアウォールアプリケーションの中には、グラフィカルユーザーインターフェース(GUI)を通じて設定できるものもあります。この方法は、技術的な専門知識が少ないマーケターにも扱いやすい選択肢です。

いずれの方法を選んでも、特定された IP アドレスからのアクセスを効果的に遮断し、ウェブサイトを保護することが可能になります。これにより、不正なデータ収集を防ぎ、ウェブサイトのパフォーマンスと信頼性を維持することができます。

IP 除外ルールの効果検証と最適化

IP ブロックルールを設定した後は、その有効性を確認し、必要に応じて調整するプロセスが重要です。このプロセスは、ウェブスクレイパー対策の継続的な改善に不可欠です。

効果検証の一つの方法は、トラフィックログの監視とブロックされたIP アドレスの分析です。サーバーログを確認したり、リアルタイムのトラフィック分析ツールを使用したりすることで、ブロックルールの動作を確認できます。この分析により、正当なユーザーが誤ってブロックされていないかも確認できます。もし正当なユーザーがブロックされている場合は、その IP アドレスからのアクセスを許可するようルールを調整します。

もう一つの検証方法は、テストツールを使用して様々な IP アドレスからのアクセスをシミュレートすることです。例えば、Jupyter Notebook(旧 iPython Notebook)を使用して、ブロックされた IP アドレスと未ブロックの IP アドレスの両方から複数の HTTP リクエストを送信し、その応答を分析します。これにより、ブロッキングが適切に機能しているかを確認できます。同様の目的で、cURL や Wget などのツールも利用可能です。

時間の経過とともに新たなスクレイパー関連の IP アドレスが発見される可能性があるため、このテストと改善のプロセスは定期的に行う必要があります。継続的な監視と調整により、ウェブサイトの保護を最適な状態に保つことができます。

ユーザーエージェントフィルタリングを活用したウェブスクレイパー対策

ユーザーエージェントフィルタリングは、ウェブスクレイパーをブロックするための効果的な手法の一つです。この方法は、IPブロッキングと併用することも、単独で使用することも可能です。

この手法では、ウェブサイトが一般的なスクレイピングツールのユーザーエージェント文字列を識別し、フィルタリングします。ユーザーエージェント文字列とは、ウェブサイトにアクセスする際にブラウザやアプリケーションが送信する識別情報です。

実際の運用では、サーバーサイドのソフトウェアを使用して、アクセス時に送信されるユーザーエージェント文字列を検査します。そして、既知のスクレイピングツールからのトラフィックと判断された場合、そのアクセスをブロックします。

この方法は、一般的なボットやスクレイピングツールに対しては効果的です。しかし、カスタムユーザーエージェント文字列を使用する高度なスクレイパーには回避される可能性があることに注意が必要です。

そのため、ユーザーエージェントフィルタリングは他の防御手段と組み合わせて使用することが推奨されます。これにより、より包括的なウェブスクレイパー対策が可能となり、ウェブサイトのデータやリソースを効果的に保護できます。

一般的なスクレイパーのユーザーエージェントの特定方法

ユーザーエージェントフィルタリングを効果的に実施するには、まず一般的なスクレイピングツールやボットが使用するユーザーエージェントを特定する必要があります。この作業は、IP アドレスの特定と同様に、主に以下の方法で行います。

まず、サーバーログを詳細に分析します。これにより、実際にウェブサイトにアクセスしているスクレイパーのユーザーエージェントを特定できます。

次に、オンラインリソースを活用します。User Agent String.Com データベースや、Wappalyzer ブラウザ拡張機能などのサービスは、既知のスクレイパーユーザーエージェントのリストを提供しています。これらは、一般的なスクレイパーユーザーエージェントを特定する際の基礎情報として役立ちます。

最後に、手動テストも有効な方法です。実際にスクレイピングツールやボットを使用してウェブサイトへのトラフィックをシミュレートし、送信されるリクエストのユーザーエージェント文字列を分析します。これにより、より具体的なスクレイパーの特徴を把握できます。

これらの方法を組み合わせることで、効果的なユーザーエージェントフィルタリングの基盤を構築できます。

ユーザーエージェントフィルタリングの導入方法

ユーザーエージェントフィルタリングは、ウェブサイトの保護に効果的な手段です。この機能の実装には主に二つの方法があります。

一つ目は、ネットワークの入り口で行う方法です。ロードバランサー、ファイアウォール、CDN(コンテンツデリバリーネットワーク)などで実施します。多くの CDN やファイアウォールは、使いやすいグラフィカルインターフェース(GUI)を提供しているため、技術的な知識が少なくても設定が可能です。

二つ目は、ウェブサーバー上で直接行う方法です。この場合、通常はウェブサーバーの設定ファイルを編集する必要があります。より詳細な制御が可能ですが、技術的な知識が必要となります。

実装方法は使用しているサービスやソフトウェアによって異なります。そのため、導入を進める前に、使用しているウェブサーバーのドキュメントを確認することが重要です。例えば、Apache と nginx ではユーザーエージェントフィルタリングの設定手順が異なります。

ユーザーエージェントフィルタリングを適切に実装することで、不要なアクセスを効果的に制限し、ウェブサイトのセキュリティを向上させることができます。ただし、導入後も定期的に設定を見直し、必要に応じて調整を行うことが推奨されます。これにより、常に最適な保護状態を維持することができます。

Apache ウェブサーバーでのユーザーエージェントフィルタリング設定方法

Apache ウェブサーバーでユーザーエージェントフィルタリングを設定する際は、まず安全性を確保することが重要です。そのため、サーバーの設定ファイルのバックアップを作成します。これにより、設定に問題が生じた場合でも、簡単に元の状態に戻すことができます。

バックアップ作成後、ウェブサーバーの設定ファイルを編集します。特定のユーザーエージェントからのトラフィックをブロックするため、以下のようなコードを追加します:

RewriteEngine On

RewriteCond %{HTTP_USER_AGENT} baduseragent [NC,OR]

RewriteCond %{HTTP_USER_AGENT} otherbaduseragent [NC,OR]

…

RewriteRule .* – [F,L]

このコードでは、”baduseragent” と “otherbaduseragent” の部分を、実際にブロックしたいユーザーエージェントに置き換えます。”NC” は大文字小文字を区別しない設定、”OR” はいずれかの条件が当てはまる場合にルールを適用する設定です。最後の行の “F” はリクエストの禁止、”L” はこのルールで処理を終了することを意味します。

設定変更後、その効果を確認するためのテストが必要です。ブロックしたユーザーエージェントの1つを使用してウェブサイトにアクセスしてみます。設定が正しく機能していれば、そのリクエストはブロックされ、403 Forbidden(アクセス禁止)というレスポンスが返されるはずです。

この方法により、不要なアクセスを効果的にフィルタリングし、ウェブサイトの保護を強化することができます。

CAPTCHA を活用したスクレイパーボット対策

CAPTCHA(英文)は、他の対策が効果を発揮しない場合に有効な手段となります。CAPTCHA とは、停止標識やバスの識別など、人間であることを証明するテストです。このテストは、ボットには解決が難しく、人間には比較的簡単な課題を提示することで、スクレイパーボットをブロックします。

CAPTCHA の実装は、ウェブサイトのログインフォーム、登録フォーム、お問い合わせフォームなど、スクレイピングの標的になりやすい箇所に行います。これらの領域にアクセスしようとすると、CAPTCHA が表示され、それを完了しないと先に進めない仕組みです。一部の CAPTCHA サービスでは、ユーザーの行動を分析し、疑わしいと判断した場合にのみチャレンジを表示する機能も提供しています。

CAPTCHA の利点は、比較的メンテナンスが容易で使いやすいことです。一方で、ユーザー体験に悪影響を与える可能性があります。特にランディングページやログインページで使用すると、ページ離脱率が上昇する可能性があるため注意が必要です。

また、高度なボットは人間の行動を模倣したり、CAPTCHA ファーム(人間の作業者がボットの代わりに CAPTCHA を解決するサービス)を利用したりすることで、CAPTCHA を回避することがあります。

この対策の効果を維持するには、CAPTCHA プロバイダーを定期的に更新することが重要です。さらに、レート制限や IP ブロッキングなど他の技術と組み合わせることで、CAPTCHA の効果を補完し、より強固な防御を構築できます。

高度なボット対策ソリューション:CHEQ の活用

これまで説明した手法は、基本的なウェブスクレイパー攻撃や単純な脅威に対して有効です。しかし、悪意のあるスクレイパーボット(英文)は日々進化しており、市販のものも含めて、基本的な検出技術を回避し、正当なトラフィックを模倣する能力を持つようになっています。

オンラインビジネスを真剣に保護したい企業にとって、包括的な Go-To-Market セキュリティプラットフォームは、無効なトラフィックをリアルタイムで自動検出し、ブロックする上で非常に有用です。

CHEQは、そのような高度なセキュリティソリューションの一つです。このシステムは、数千のセキュリティチャレンジを使用してサイトトラフィックをリアルタイムで評価します。訪問者が正当なユーザーか、疑わしいか、あるいは無効なトラフィックかを判断し、必要に応じてブロックやリダイレクトなどの適切な対応を取ります。

ウェブスクレイパーやその他の脅威からビジネスを保護するための CHEQ の活用方法が気になる方は無料セキュリティ診断をお申し込みください。